EL RANSWOMWARE AKIRA ATACA AMÉRICA LATINA

En 2026, el ransomware está siendo liderado por grupos como Qilin, The Gentlemen y Akira, que en conjunto ya suman cerca de 900 víctimas. Akira destaca especialmente por su crecimiento desde 2023, alcanzando casi 200 víctimas solo en el primer trimestre de 2026, lo que ha puesto en alerta a organismos de ciberseguridad a nivel global.

Radiografía del Ransomware Akira

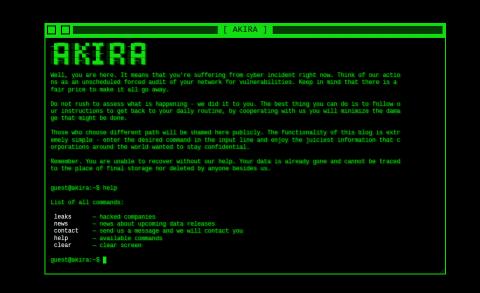

Akira es un ransomware-as-a-service activo desde 2023 que ha crecido en volumen y sofisticación, operando mediante afiliados que ejecutan ataques mientras los desarrolladores proveen la infraestructura. Inicialmente enfocado en Windows, también cuenta con variantes para Linux dirigidas a entornos virtualizados.

- Ataca principalmente sectores como manufactura, salud, educación, finanzas e IT, con fuerte presencia en Estados Unidos, pero también con víctimas en Europa, Asia y América Latina, incluyendo países como Brasil, México y Ecuador.

Cómo ataca el ransomware Akira

Los ataques de Akira suelen iniciar mediante accesos remotos mal protegidos, como VPN sin MFA, vulnerabilidades sin parchear o credenciales robadas. Una vez dentro, los atacantes aseguran persistencia, escalan privilegios y se mueven lateralmente para identificar sistemas críticos y datos sensibles. Antes de cifrar, exfiltran información clave para usarla como presión. Luego ejecutan el cifrado, paralizan las operaciones y exigen rescate, ofreciendo descifrado y/o no divulgar los datos; si la víctima no paga, la información suele hacerse pública.

La alerta del FBI y otros organismos del mundo

El crecimiento de Akira, con más de 1.500 víctimas y millones recaudados en rescates, llevó a organismos internacionales como FBI, CISA y Europol a emitir una alerta conjunta detallando sus tácticas e indicadores de compromiso. Aunque afecta principalmente a pymes, también ha impactado grandes organizaciones, lo que evidencia su alcance global y la necesidad de reforzar medidas de seguridad para mitigar su impacto.

¿Cómo protegerse del ransomware Akira?

Existen acciones concretas que las empresas pueden tomar para reducir sensiblemente la posibilidad de ser víctimas del ransomware Akira, como también de disminuir su impacto.

- Mantener actualizados los sistemas operativos y software, sobre todo con aquellos parches que corrijan vulnerabilidades explotadas conocidas.

- Implementar el doble factor de autenticación para todos los servicios posibles, priorizando correo, VPN y las cuentas que acceden a sistemas críticos.

- Utilizar contraseñas largas y únicas (de al menos 15 caracteres), y considerar no exigir cambios de contraseña recurrentes, ya que estos pueden debilitar la seguridad.

- Implementar bloqueos de cuenta por múltiples intentos fallidos de inicio de sesión.

- Mantener copias de seguridad de datos fuera de línea. Es aconsejable probar y realizar mantenimiento en los procesos de copia de seguridad y restauración.

- Segmentar las redes, lo cual ayudará a prevenir la propagación del ransomware.

- Implementar una herramienta que registre e informe sobre todo el tráfico de red (incluyendo la actividad de movimiento lateral).

- Filtrar el tráfico de red, para así impedir que orígenes desconocidos o sospechosos accedan a servicios remotos en sistemas internos.

- Mantener actualizada una solución de seguridad en todos los equipos.

- Considerar agregar un banner para aquellos correos recibidos desde fuera de su organización, como también deshabilitar los hipervínculos en los correos.

- Asegurar que los datos de respaldo estén cifrados, con el objetivo que no se puedan alterar ni eliminar.

Fuente: https://www.welivesecurity.com/es/ransomware/akira-2026-america-latina-fbi/

Añadir nuevo comentario