¿LOS CIBERDELINCUENTES HACKEAN SISTEMAS O SIMPLEMENTE INICIAN SESIÓN?

Los ciberdelincuentes cada vez prefieren robar contraseñas, tokens de autenticación o cookies de sesión en lugar de forzar sistemas directamente, ya que así pueden entrar de forma silenciosa haciéndose pasar por usuarios legítimos. Este tipo de ataques se ha convertido en una de las principales vías de acceso: según Verizon, el uso de credenciales robadas estuvo presente en el 32 % de las violaciones de datos del último año, mientras que Mandiant confirmó que las contraseñas robadas ya superan al phishing como vector inicial de intrusión.

Las credenciales: el punto de partida del cibercrimen

En 2024 se robaron más de 3.200 millones de credenciales a nivel mundial, un aumento del 33 % respecto al año anterior. Con este acceso, los atacantes pueden infiltrarse sin levantar sospechas y preparar ataques más complejos, como:

- Llevar a cabo un reconocimiento de la red: buscar datos, activos y permisos de usuario a los que dirigirse a continuación

- Escalar privilegios mediante la explotación de vulnerabilidades, con el fin de moverse lateralmente para llegar a esos almacenes/sistemas de datos de alto valor

- Establecer comunicaciones encubiertas con un servidor de mando y control (C2) para descargar malware adicional y filtrar datos.

Principales métodos para robar contraseñas

- Phishing y vishing: mensajes o llamadas falsas que simulan venir del soporte técnico o de bancos para engañar a las víctimas y obtener sus credenciales o registrar nuevos dispositivos MFA.

- Infostealers: malware especializado en extraer contraseñas, cookies y tokens de sesión desde computadoras o celulares; se estima que causaron el 75 % de las credenciales comprometidas el año pasado.

- Ataques automatizados: como el credential stuffing, donde se prueban combinaciones de usuario y contraseña filtradas, o ataques de fuerza bruta con bots.

- Filtraciones de terceros: los atacantes se aprovechan de vulneraciones en socios o proveedores que almacenan credenciales.

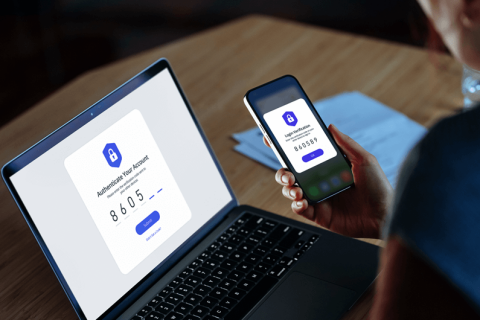

- Evasión de MFA: técnicas como SIM swapping, fatiga MFA (bombardeo de notificaciones) o ataques Adversary-in-the-Middle que interceptan tokens de sesión.

Casos emblemáticos

En Change Healthcare (EE. UU., 2024), el grupo de ransomware ALPHV (BlackCat) usó credenciales robadas para acceder a un servidor sin MFA, escalar privilegios y paralizar el sistema de salud estadounidense.

Otro caso fue el de Snowflake, donde el grupo UNC5537 accedió a bases de datos de clientes mediante credenciales obtenidas por malware, afectando a cientos de millones de usuarios.

Cómo protegerse

La defensa comienza adoptando un enfoque Zero Trust, bajo el principio de “nunca confíes, siempre verifica”. Esto implica autenticación continua basada en riesgo, redes segmentadas, y controles de acceso con MFA obligatoria. También es clave:

- Capacitar a los empleados con simulaciones de ingeniería social.

- Aplicar el principio de mínimo privilegio, para reducir el daño si una cuenta es comprometida.

- Monitorear continuamente servidores, terminales y comportamiento de red.

- Vigilar la dark web, para detectar credenciales de la empresa en venta.

- En organizaciones con recursos limitados, un servicio MDR (detección y respuesta gestionadas) puede ofrecer supervisión 24/7 y respuesta rápida ante incidentes.

Fuente: https://www.welivesecurity.com/es/seguridad-corporativa/credenciales-rob...

Añadir nuevo comentario