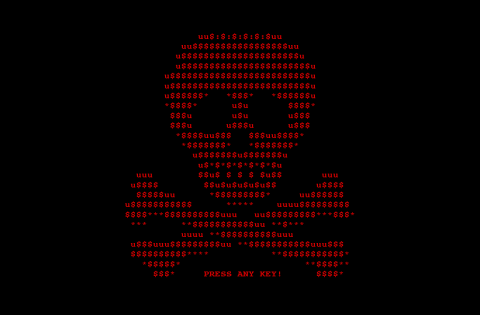

HYBRIDPETYA: RANSOMWARE QUE ANULA UEFI SECURE BOOT

A finales de julio de 2025 se subieron a VirusTotal muestras sospechosas (ej. notpetyanew.exe) desde Polonia, los autores las bautizaron HybridPetya por similitudes con Petya y NotPetya.

¿Cuál es la diferencia?

NotPetya (2017) fue extremadamente destructivo (~US$10.000M daños) e HybridPetya comparte rasgos pero puede comportarse como ransomware “normal”. La diferencia técnica crucial es que HybridPetya puede comprometer sistemas modernos UEFI instalando una aplicación EFI maliciosa en la EFI System Partition.

¿Cómo se relaciona con el CVE-2024-7344?

En VirusTotal apareció un cloak.dat que contiene el contenido de la partición EFI con una app UEFI similar; ese archivo está ligado a CVE-2024-7344 (evasión de Secure Boot) — vulnerabilidad divulgada a inicios de 2025. A diferencia de NotPetya, el algoritmo de generación de la clave de instalación en estas muestras permite reconstruir la clave de descifrado desde las claves de instalación personales, por lo que puede funcionar como ransomware recuperable.

Explotación de CVE-2024-7344

La partición EFI incluida en el archivo cloak.dat parece haber sido copiada de un sistema ya cifrado, dentro del archivo aparecen varios ficheros claves:

- \EFI\Microsoft\Boot\counter: indica cuántos clusters del disco ya fueron cifrados.

- \EFI\Microsoft\Boot\config: marca que el disco ya está cifrado y que debe mostrarse la nota de rescate.

- \EFI\Microsoft\Boot\bootmgfw.efi.old: contiene datos iniciales del arranque alterados (XOR).

- \EFI\Microsoft\Boot\bootmgfw.efi (llamado reloader.efi aquí): es una app UEFI legítima pero vulnerable (CVE-2024-7344) y su firma fue revocada en enero de 2025.

- \EFI\Microsoft\Boot\cloak.dat: almacena el binario cifrado/obfusacado del bootkit y puede ser cargado por reloader.efi.

Conclusión

HybridPetya es ahora al menos el cuarto ejemplo conocido públicamente de un bootkit UEFI real o de prueba de concepto con funcionalidad de desvío de arranque seguro UEFI, uniéndose a BlackLotus (que explota CVE-2022-21894), BootKitty (que explota LogoFail) y el PoC Hyper-V Backdoor (que explota CVE-2020-26200). Esto demuestra que eludir Secure Boot no sólo es posible, sino que es cada vez más común y atractivo tanto para investigadores como para atacantes.

Aunque HybridPetya no se está propagando activamente, sus capacidades técnicas -especialmente el cifrado MFT, la compatibilidad con sistemas UEFI y el desvío de Secure Boot- lo hacen digno de mención para el seguimiento de futuras amenazas.

Fuente: https://www.welivesecurity.com/es/investigaciones/hybridpetya-ransomware...

Añadir nuevo comentario