CREDENTIAL STUFFING

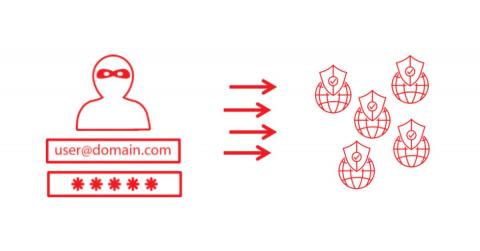

El credential stuffing es un ataque que aprovecha credenciales filtradas para acceder a múltiples cuentas, basándose en el mal hábito de reutilizar contraseñas. Si una clave se filtra, los atacantes solo deben probarla en otros servicios para obtener acceso sin vulnerar sistemas. Este método es altamente efectivo y puede tener graves consecuencias, por lo que resulta esencial conocerlo y prevenirlo.

¿Cómo funciona el ataque de credential stuffing?

El credential stuffing comienza con la obtención de credenciales filtradas en grandes brechas de datos. Luego, los ciberdelincuentes utilizan bots o scripts automatizados para probar miles de combinaciones por minuto en servicios como bancos, Gmail, Netflix o redes sociales. Si logran una coincidencia, el acceso se asemeja al de un usuario legítimo, lo que dificulta la detección porque no se generan múltiples intentos fallidos.

- Un ataque de credential stuffing no debe confundirse con un ataque de fuerza bruta, en la que los atacantes buscan las credenciales de las víctimas sin pistas, simplemente valiéndose de determinadas técnicas para probar combinaciones de contraseñas (por ejemplo, usar caracteres aleatorios, o contraseñas que suelen ser muy utilizadas).

¿Por qué es tan efectivo?

Por la costumbre extendida de reutilizar contraseñas para distintas cuentas. Para dimensionar lo común que es este mal hábito, NordPass compartió recientemente una encuesta en la que afirma que el 62% de los estadounidenses confiesa reutilizar una contraseña “a menudo” o “siempre”. Todo un síntoma.

Ejemplos reales y recientes

- En diciembre de 2022, PayPal fue víctima de un ataque que comprometió cerca de 35.000 cuentas, exponiendo datos sensibles como nombres, direcciones, fechas de nacimiento y números de identificación tributaria.

- Por otro lado, el caso de Snowflake mostró un impacto mayor: más de 165 organizaciones se vieron afectadas cuando el grupo UNC5537 accedió a cuentas de clientes utilizando credenciales robadas mediante infostealers. Aunque la infraestructura de Snowflake no fue vulnerada, la ausencia de autenticación multifactor y el uso de contraseñas antiguas facilitaron el ataque.

La clave para un ataque de credential stuffing

En 2025 se registraron filtraciones masivas de credenciales que alimentan ataques de credential stuffing. En junio, quedaron expuestos 16 mil millones de registros con accesos a Google, Facebook, Meta y Apple. En mayo, se revelaron 184 millones de credenciales de usuarios de todo el mundo, incluyendo datos de bancos, salud y gobiernos. Estas filtraciones muestran la magnitud y el alcance del riesgo global.

Cómo evitar un ataque de credential stuffing

Hay varias acciones concretas que podemos tomar para reducir sensiblemente el riesgo de ser víctimas de un ataque de credential stuffing.

- Fundamental: no reutilizar una misma contraseña en diferentes cuentas, plataformas y servicios. Este punto es clave.

- Tener contraseñas robustas, seguras y únicas en cada una de tus cuentas. Para ello, es muy útil un gestor de contraseñas, herramienta diseñada para almacenar credenciales de acceso y protegerlas mediante cifrado, y que cuenta con una funcionalidad dedicada a generar contraseñas complejas y robustas.

- Activar el doble factor de autenticación en todas las cuentas y servicios que sea posible. El segundo factor es clave si tu contraseña cae en las manos equivocadas, ya que el ciberatacante no podrá acceder sin él a tus cuentas.

- Verificar si tus contraseñas o credenciales de acceso ya fueron filtradas en alguna brecha de datos, para cambiarlas de inmediato. Por ejemplo, en el sitio haveibeenpwned.com.

Fuente: https://www.welivesecurity.com/es/contrasenas/ataque-credential-stuffing...

Añadir nuevo comentario