VULNERABILIDADES MÁS EXPLOTADAS EN SISTEMAS OT

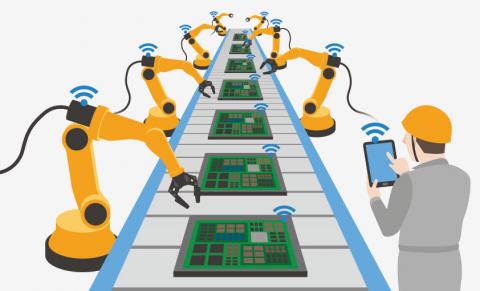

¿Qué es la Tecnología Operativa (OT)?

La OT abarca sistemas, hardware y software que controlan dispositivos físicos en entornos industriales, como plantas de energía y fábricas. A diferencia de la TI (tecnología de la información), la OT actúa sobre el mundo físico y se ha vuelto un objetivo cada vez más atractivo para los cibercriminales. En 2024, el 73% de las organizaciones reportaron intrusiones en sus sistemas OT.

Principales Vulnerabilidades en Sistemas OT (según OWASP Top 10)

1. Gestión inadecuada de la cadena de suministro

Los atacantes comprometen proveedores para llegar a su objetivo final. Afecta particularmente a entornos SCADA (plataformas de control y automatización industrial).

- Ejemplo: el fallo de actualización de CrowdStrike en 2024 provocó interrupciones a nivel global, afectando sectores como aerolíneas y salud.

2. Diseño inadecuado de zonas y conductos

Falta de segmentación efectiva de redes OT. Problemas comunes:

- Ausencia de DMZ entre IT y OT.

- ACLs mal configuradas que permiten rangos amplios de IPs/puertos.

- Uso de protocolos inseguros como IMAP o DNS para posibles canales de comando y control (C&C).

3. Uso de dispositivos con vulnerabilidades conocidas

- Parchear sistemas OT es más difícil y riesgoso que en entornos IT.

- Muchos dispositivos OT heredados carecen de diseño seguro y actualizaciones.

- Proveedores rara vez notifican fallos o lanzan parches frecuentes.

4. Falta de concientización

Escasa cultura de ciberseguridad entre empleados y terceros. Algunas consecuencias son:

- Configuraciones incorrectas.

- Malas prácticas al vincular OT e IT.

- Desconocimiento técnico del hardware que deja brechas explotables.

Medidas de Mitigación

Para reducir los riesgos en OT, se recomienda:

- Desarrollo seguro desde el diseño.

- Auditorías de seguridad periódicas.

- Aplicación de parches y actualizaciones de firmware.

- Segmentación de redes (separar IT de OT).

- Uso de contraseñas robustas y autenticación multifactor.

- Capacitación constante al personal en buenas prácticas de ciberseguridad.

- Implementación de soluciones especializadas, como:

- Firewalls industriales.

- Sistemas de detección de intrusiones adaptados al entorno OT.

Conclusión

La ciberseguridad en OT aún está en fase de evolución. Abordar sus vulnerabilidades requiere no solo soluciones tecnológicas, sino también educación, buenas prácticas y políticas sólidas.

Fuente: https://www.welivesecurity.com/es/seguridad-corporativa/vulnerabilidades...

Añadir nuevo comentario