Errores en proceso de actualización de Drupal podría llevar a puertas traseras

El proceso de actualización de Drupal está profundamente comprometido, dijo el investigador de IOActive, Fernando Arnaboldi.

Él recientemente descubrió tres fallas, la más grave puede ser explotada por atacantes para cambiar una actualización del popular CMS o sus módulos con un backdoor (puerta trasera), llevando a una instalación total y al compromiso del sitio.

Esto se debe a que las actualizaciones de seguridad de Drupal son transferidas sin cifrar y no se confirma su autenticidad.

"El proceso de actualización descarga una versión de texto plano de un archivo XML en http://updates.drupal.org/release-history/drupal/7.x y revisa que sea la última versión. Este documento XML puede apuntar a una versión con un backdoor en ella", mencionó Arnaboldi.

Se puede llevar a cabo un ataque similar cuando se trata de actualizaciones de módulos. "Para explotar actualizaciones no cifradas, un atacante debe estar correctamente posicionado para escuchar el tráfico de la víctima. Este escenario ocurre cuando un cliente se comunica con el servidor a través de un canal no seguro, como una red WiFi pública o una red de corporativa o casera que es compartida con una computadora comprometida", explicó.

Las otras dos fallas se explican a continuación:

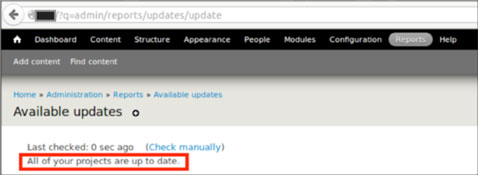

1) Cuando el proceso de actualización de Drupal falla, por ejemplo, debido a cuestiones de conectividad, Drupal no avisará al usuario que hubo un problema y que la actualización no fue instalada. En lugar de eso, le dará al usuario una falsa sensación de seguridad.

2) Los usuarios también pueden usar un enlace que dice "Check Manually" si desean buscar actualizaciones ellos mismos. Gracias a la vulnerabilidad en esta funcionalidad, los atacantes pueden llevar a cabo un ataque de CSRF para forzar al administrador a revisar por actualizaciones cuando ellos lo decidan.

De acuerdo a Arnaboldi, esta vulnerabilidad podría ser usada como un Server Side Request Forgery (SSRF) en contra de drupal.org. "Los administradores, sin saberlo, podrían estar solicitando grandes cantidades de información de updates.drupal.org para consumir ancho de banda".

Todo excepto el último error mencionado, afecta a las dos versiones más recientes de Drupal (7 y 8), y está en las manos de los desarrolladores corregirlo. Mientras tanto, los usuarios pueden mitigar parcialmente los dos primeros problemas descargando manualmente e instalando las actualizaciones para Drupal y sus complementos.

Fuente: Help Net Security